Sie müssen kein erfahrener Hacker mehr sein, um die Zwei-Faktor-Authentifizierung von Onlinediensten zu umgehen. Im Dark Web vermehren sich Automatisierungstools, um dies zu ermöglichen. Es ist nicht teuer.

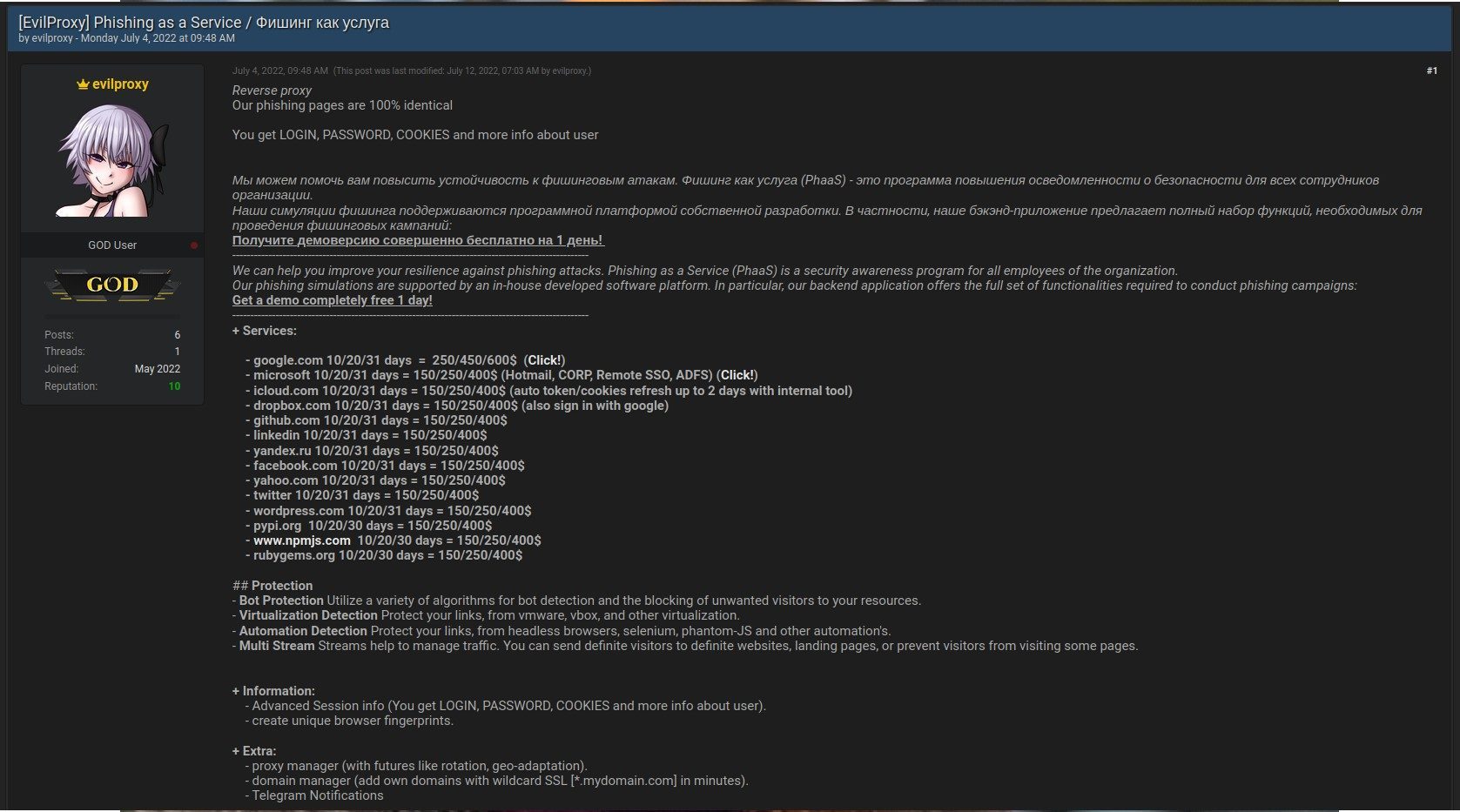

Nur weil Sie die Zwei-Faktor-Authentifizierung aktiviert haben, heißt das nicht, dass Sie vor Phishing-Versuchen sicher sind. Beweis: Hacker haben gerade einen Dienst namens „EvilProxy“ entwickelt, der Phishing-Angriffe für Konten automatisiert, die mit starker Authentifizierung geschützt sind. Anzeigen für diesen Dienst sind derzeit in allen wichtigen Hackerforen zu finden, stellen Sicherheitsforscher von Resecurity fest.

EvilProxy ist ein umfassender und innovativer Service. Wählen Sie einfach den Kontotyp aus, den Sie angreifen möchten: Google, Microsoft, Facebook, Yahoo, Dropbox usw. Dann wählen wir die Dauer der Kampagne, da wir wissen, dass die Preise sinken: 150 $ für 10 Tage, 250 $ für 20 Tage und 400 $ für 31 Tage. Die Zahlung erfolgt über Telegram. Sobald alles gut konfiguriert ist, kümmert sich das Tool um alles, um die Angriffsinfrastruktur einzurichten und gefälschte Anmeldeseiten zu erstellen.

Dämonen-Service-Slot

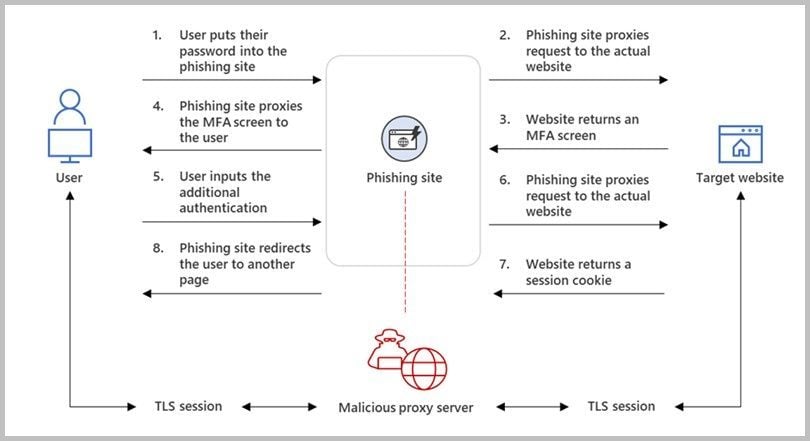

Wie es funktioniert ? Der Hacker lockt den Internetnutzer zu einem falschen Verbindungsstandort, der auf einem Server installiert ist, der sich parallel zum echten verbindet. Dazu fungiert es als Durchgang. Der Server sendet die ID bzw. das Passwort. Dann hängt es von der starken Authentifizierungstechnologie ab, die der Internetnutzer verwendet. Wenn es einen einmaligen SMS- oder Google Authenticator-Code eingeben muss, sendet EvilProxy ihn einfach als Passwort zurück. Wenn ein Internetnutzer seine Verbindung durch eine Benachrichtigung in der mobilen Anwendung bestätigen muss, ist dies einfacher, da nichts erneut übertragen werden muss. Warten Sie einfach, bis der angegriffene Dienst geöffnet wird.

EvilProxy ist nicht der erste Dienst seiner Art, aber einer der bisher erfolgreichsten. Bis vor wenigen Jahren waren diese Technologien im Rahmen staatlicher Cyberspionagekampagnen für hochkarätige Hacker bestimmt. Jetzt sind sie für ein paar hundert Euro für jedermann erhältlich. Zugegeben, es gibt starke Authentifizierungstechniken, die auf diese Weise nicht umgangen werden können. Dies ist insbesondere der Fall FIDO بروتوكول-Protokoll, bei dem die Identität einer Website systematisch überprüft wird, bevor ein Authentifizierungstoken gesendet wird. Leider gibt es bisher nur wenige Websites, die diese Art von Technologie implementiert haben. Während des Wartens auf seine Verbreitung ist es vor allem notwendig, wachsam zu bleiben und die Identität der Website, mit der die Person verbunden ist, immer manuell zu überprüfen.

Sicherheit wiederherstellen

„Reisejunkie. Speckfan. Unternehmer. Lebensmittelpraktiker. Bierfanatiker. Begeisterter Internet-Vorreiter.“